ARM

Advanced RISC Machine

오늘의 주제는 바로 ARM이다. 어셈블리어를 공부해보았거나 컴퓨터 구조에 대해 조금만 알아보았다면 누구에게나 익숙할 이 아키텍처를 다음 프로젝트의 수행 대상으로 삼은 바, 공부해보고 싶어 주제로 잡았다.

1. ARM의 개요

1.1 ARM의 정의와 특징

ARM(Advanced RISC Machine) 은 저전력 소비와 높은 성능을 특징으로 하는 RISC(Reduced Instruction Set Computing) 기반의 프로세서 아키텍처다. ARM은 주로 모바일, IoT, 임베디드 시스템과 같은 전력 효율이 중요한 장치에서 활용된다.

ARM의 주요 특징

- 저전력 설계:

- ARM 프로세서는 전력 소비를 최소화하도록 설계되어 배터리로 작동하는 장치에 최적화되어 있다.

- RISC 아키텍처 기반:

- 단순한 명령어 집합을 사용해 속도를 높이고 설계 복잡성을 줄인다.

- 확장성:

- Cortex-M(임베디드용)에서 Cortex-A(고성능 애플리케이션용)까지 다양한 제품군을 지원한다.

- 라이선스 모델:

- ARM은 프로세서를 제조하지 않고 설계를 라이선스 형태로 제공한다. 이는 칩 제조사가 특정 요구사항에 맞는 프로세서를 설계할 수 있게 한다.

ARM의 시장 점유율

| 프로세서 | 주요 적용 분야 | 특징 | 대표 제조사 |

|---|---|---|---|

| ARM Cortex-M | IoT, 임베디드 시스템 | 저전력, 고효율 | NXP, STMicroelectronics |

| ARM Cortex-A | 스마트폰, 태블릿, 노트북 | 고성능, 저전력 | Qualcomm, Samsung |

| ARM Neoverse | 서버, 데이터 센터 | 고성능, 확장성 | AWS (Graviton), Ampere |

1.2 ARM 아키텍처의 역사와 발전

ARM의 기원

ARM은 1980년대 초, Acorn Computers가 개발한 Acorn RISC Machine에서 시작되었다. 1990년대에 ARM Ltd가 설립되며, 현재의 이름인 Advanced RISC Machine으로 바뀌었다.

주요 발전 단계

- 1985년: 최초의 ARM 프로세서, ARM1 발표.

- 1991년: ARM6 프로세서가 Apple Newton에 탑재되며 상업적 성공을 거둠.

- 2000년대: 모바일 기기의 급성장으로 Cortex-A 시리즈가 대중화됨.

- 2020년대: 서버 및 데이터 센터용 ARM Neoverse 시리즈 발표, 클라우드 컴퓨팅 분야에서 주목받음.

ARM의 현재와 미래

오늘날 ARM은 글로벌 CPU 시장의 95% 이상의 모바일 프로세서 점유율을 차지하며, 데이터 센터, 자동차, IoT 등 다양한 영역으로 확장되고 있다.

1.3 ARM과 다른 프로세서 아키텍처의 비교

ARM vs. x86

| 특징 | ARM | x86 |

|---|---|---|

| 아키텍처 | RISC (단순 명령어 집합) | CISC (복잡 명령어 집합) |

| 전력 소비 | 낮음 (모바일 및 배터리 기반 장치에 적합) | 높음 (고성능 데스크톱 및 서버에 적합) |

| 성능/와트당 효율 | 우수 | 상대적으로 낮음 |

| 응용 분야 | 모바일, IoT, 임베디드, 데이터 센터 | 데스크톱, 서버, 고성능 컴퓨팅 |

| 제조사 | Qualcomm, Apple, Samsung, NVIDIA 등 | Intel, AMD |

ARM과 RISC-V의 비교

| 특징 | ARM | RISC-V |

|---|---|---|

| 설계 모델 | 라이선스 기반 | 오픈소스 |

| 확장성 | 높은 수준의 소프트웨어와 하드웨어 생태계 | 초기 단계의 생태계 |

| 주요 사용 분야 | 모바일, IoT, 서버 | IoT, 연구, 저전력 시스템 |

2. ARM의 아키텍처와 구조

2.1 RISC 설계 원칙과 ARM의 특징

RISC 설계 원칙

RISC(Reduced Instruction Set Computing) 은 간단한 명령어를 사용하여 고성능을 실현하는 아키텍처 설계 방식이다. ARM은 RISC 설계 원칙에 기반하여 다음과 같은 특징을 갖는다.

-

단순 명령어 집합:

- 복잡한 작업을 수행하기 위해 간단한 명령어를 조합하여 실행하며, 명령어 처리 속도가 빠르다.

- 예: 복잡한 곱셈 명령어 대신 ADD와 SHIFT 명령어를 조합하여 구현.

-

고정 길이 명령어:

- ARM 명령어는 32비트(또는 Thumb 모드에서는 16비트)로 고정되어 있어, 디코딩이 간단하고 빠르다.

-

파이프라인 설계:

- 여러 단계의 명령어를 동시에 처리하여 성능을 향상시킨다.

- 예: 한 명령어가 실행 중일 때, 다음 명령어를 디코딩 및 페치(fetch)함

-

로드-스토어 아키텍처:

메모리에 직접 접근하지 않고, 데이터 이동은 반드시 레지스터를 통해 수행된다.

LDR R0, [R1] ; R1에 지정된 메모리 주소에서 데이터를 로드하여 R0에 저장

STR R0, [R2] ; R0의 데이터를 R2가 가리키는 메모리에 저장ARM의 RISC 기반 특징

-

전력 효율성:

- 간단한 명령어 처리로 인해 소비 전력이 낮으며, 모바일 기기와 IoT에 적합하다.

-

확장성:

- Cortex-M(저전력 임베디드)에서 Cortex-A(고성능 애플리케이션)까지 다양한 용도에 맞는 설계.

2.2 ARM 레지스터와 메모리 구조

ARM 레지스터 구조

ARM 프로세서는 명령어 처리를 위한 범용 레지스터(General Purpose Registers) 와 특수 레지스터(Special Purpose Registers) 를 포함한다.

| 레지스터 | 용도 |

|---|---|

| R0~R12 | 범용 레지스터로 데이터 저장 및 연산 수행 |

| R13 (SP) | 스택 포인터(Stack Pointer), 스택의 시작 주소를 가리킴 |

| R14 (LR) | 링크 레지스터(Link Register), 함수 호출 후 반환 주소 저장 |

| R15 (PC) | 프로그램 카운터(Program Counter), 실행 중인 명령어 주소 |

| CPSR | 현재 프로그램 상태 레지스터, 조건 플래그 및 실행 모드 관리 |

메모리 구조

ARM의 메모리 구조는 하버드 구조와 폰 노이만 구조를 혼합한 형태로 사용된다.

- 폰 노이만 구조: 프로그램과 데이터를 동일한 메모리 공간에 저장.

- 하버드 구조: 프로그램과 데이터를 별도의 메모리에 저장하여 동시 접근 가능.

- 일부 Cortex 프로세서는 하버드 구조를 활용해 성능을 극대화.

메모리는 Little Endian 또는 Big Endian 방식으로 접근하며, 디바이스 요구사항에 따라 설정된다.

2.3 ARM의 실행 모드와 명령어 집합

실행 모드

ARM 프로세서는 다양한 실행 모드(Processor Mode) 를 지원하며, 각각 특정한 작업과 권한을 제공한다.

| 모드 | 설명 |

|---|---|

| User Mode | 애플리케이션 실행용, 제한된 권한 |

| Supervisor | OS 커널 실행용, 시스템 호출 처리 |

| FIQ Mode | 고속 인터럽트 처리 모드, 시간 민감 작업 |

| IRQ Mode | 일반 인터럽트 처리 모드 |

| System Mode | 고급 OS 제어를 위한 모드 |

| Abort Mode | 메모리 접근 오류 처리 |

| Undefined | 정의되지 않은 명령어 실행 시 사용 |

명령어 집합

ARM은 기본적으로 A32(32비트), T32(Thumb), A64(64비트) 명령어 집합을 사용한다.

-

A32:

- 32비트 고정 길이 명령어, 고성능 연산 지원.

- 예

MOV R0, #1 ; R0에 1을 저장

ADD R1, R0, R2 ; R1 = R0 + R2-

T32(Thumb):

- 16비트 압축 명령어, 전력 소비 절감 및 메모리 효율 향상.

-

A64:

- 64비트 ARMv8 아키텍처에서 사용되며, 더 큰 메모리 공간과 고성능을 지원.

조건부 실행

ARM은 명령어 실행에 조건 플래그를 활용하여 불필요한 명령어를 줄인다.

CMP R0, #10 ; R0와 10 비교

BEQ label ; R0 == 10이면 label로 분기3. ARM 프로세서의 활용

3.1 모바일 기기와 IoT에서의 ARM 프로세서

모바일 기기에서의 ARM

ARM 프로세서는 스마트폰, 태블릿과 같은 모바일 기기의 핵심 부품으로 자리 잡았다.

- 전력 효율성:

- ARM은 RISC 기반 설계와 저전력 소비로 배터리 수명을 연장할 수 있어 모바일 기기에 이상적이다.

- 고성능 멀티코어:

- 최신 ARM Cortex-A 시리즈는 높은 성능을 제공하며, GPU와 통합된 SoC(System on Chip) 설계를 통해 멀티미디어 작업과 게이밍에서 탁월한 성능을 발휘한다.

- 예: Qualcomm Snapdragon 프로세서, Apple M1/M2.

IoT에서의 ARM

IoT 장치에서 ARM 프로세서는 저전력 소비와 소형 설계를 지원하여 스마트 홈, 의료기기, 산업용 센서와 같은 디바이스에 필수적이다.

- Cortex-M 시리즈:

- Cortex-M 프로세서는 소형 IoT 장치에 사용되며, 실시간 처리를 위한 RTOS(Real-Time Operating System)를 지원한다.

- 보안 기능:

- ARM TrustZone 기술은 IoT 장치의 데이터를 보호하기 위한 하드웨어 기반 보안을 제공한다.

3.2 데이터 센터와 서버용 ARM (Graviton 등)

ARM 기반 데이터 센터의 성장

ARM 프로세서는 데이터 센터에서 성능과 에너지 효율성을 동시에 제공한다.

- AWS Graviton:

- Amazon Web Services(AWS)는 Graviton 프로세서를 도입해 기존 x86 서버 대비 성능 당 비용을 크게 절감했다.

- Graviton 3는 64코어와 7나노미터 공정을 기반으로 하며, 클라우드 네이티브 워크로드에 최적화되어 있다.

- Ampere Altra:

- Ampere Computing의 ARM 기반 프로세서는 고성능과 확장성을 제공하며, AI와 빅데이터 처리에 활용된다.

데이터 센터에서의 이점

- 에너지 효율성:

ARM의 낮은 전력 소비는 데이터 센터의 전반적인 에너지 사용량과 운영 비용을 줄인다. - 확장성과 유연성:

멀티코어 설계로 높은 동시성을 제공하며, 클라우드 환경에서 대규모 워크로드를 처리할 수 있다.

사례

| 기업 | ARM 활용 사례 |

|---|---|

| AWS | Graviton 프로세서를 통해 비용 효율적 서버 제공 |

| Google Cloud | 특정 머신러닝 작업에 최적화된 ARM 기반 클러스터 사용 |

| Oracle Cloud | Ampere Altra 프로세서로 고성능 컴퓨팅 지원 |

3.3 ARM 프로세서를 활용한 임베디드 시스템

임베디드 시스템의 요구사항

임베디드 시스템은 저전력, 소형화, 실시간 처리 능력이 필수적이다. ARM은 이러한 요구를 충족시키며 산업 자동화, 자동차, 가전 제품 등에서 광범위하게 사용된다.

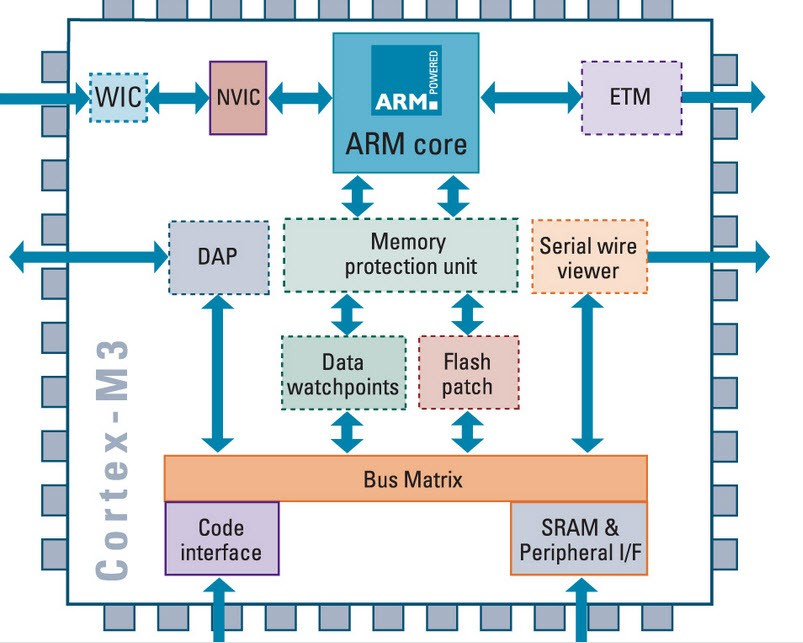

ARM Cortex-M 프로세서

- Cortex-M 시리즈는 임베디드 장치에 최적화된 프로세서로, 실시간 처리를 위한 하드웨어 인터럽트를 지원한다.

- 특징:

- 저전력 소비: 배터리 기반 장치에서도 오랜 시간 동작 가능

- 간단한 아키텍처: 빠른 개발과 유지보수가 가능

- 응용 사례:

- 자동차의 전자제어유닛(ECU)

- 스마트 TV 리모컨과 같은 소비자 가전 제품

사례: Raspberry Pi

- Raspberry Pi는 ARM 기반 SoC를 활용하여 교육, 프로토타이핑, IoT 장치 개발에 사용된다.

- 특징:

- GPIO(General Purpose Input/Output) 핀으로 하드웨어 제어 가능

- ARM 프로세서를 기반으로 Linux, Python을 활용한 애플리케이션 개발 지원

# Raspberry Pi에서 LED 제어 예제

import RPi.GPIO as GPIO

import time

GPIO.setmode(GPIO.BCM)

GPIO.setup(18, GPIO.OUT)

for i in range(5):

GPIO.output(18, True) # LED ON

time.sleep(1)

GPIO.output(18, False) # LED OFF

time.sleep(1)

GPIO.cleanup()ARM의 산업용 응용

- 산업 제어: ARM 기반 프로세서는 공장의 PLC(Programmable Logic Controller)에서 사용되어 생산 공정을 제어한다.

- 의료 기기: 웨어러블 건강 모니터링 장치와 같은 의료 IoT 제품에도 사용된다.

4. ARM 프로그래밍과 개발

4.1 ARM 어셈블리 언어 기초

ARM 어셈블리 언어의 구조

ARM 어셈블리는 RISC 설계에 기반하여 단순한 명령어 집합을 사용하며, 레지스터 중심의 연산이 특징이다.

- 명령어 형식:

- 대부분의 명령어는 3-오퍼랜드 구조를 따르며, 목적 레지스터와 두 개의 소스 레지스터를 사용한다.

ADD R0, R1, R2 ; R0 = R1 + R2- 조건부 실행:

- ARM은 조건부 실행을 지원하여, 명령어의 실행 여부를 조건 플래그에 따라 결정할 수 있다.

CMP R0, #10 ; R0와 10 비교

BEQ label ; R0 == 10이면 label로 분기주요 명령어

-

데이터 처리 명령어:

MOV R0, #1: R0에 상수 1을 저장ADD R0, R1, R2: R1과 R2의 합을 R0에 저장

-

데이터 전송 명령어:

LDR R0, [R1]: R1이 가리키는 메모리 주소의 값을 R0에 로드STR R0, [R2]: R0의 값을 R2가 가리키는 메모리에 저장

-

분기 명령어:

B label: 무조건 label로 분기BL subroutine: 서브루틴 호출BX LR: 호출된 서브루틴에서 반환

간단한 프로그램 예제

다음은 두 수를 더한 결과를 반환하는 ARM 어셈블리 코드

.global _start

_start:

MOV R0, #5 ; R0에 5 저장

MOV R1, #3 ; R1에 3 저장

ADD R2, R0, R1 ; R2 = R0 + R1

B exit

exit:

MOV R7, #1 ; 시스템 호출 종료 코드

SWI 0 ; 시스템 호출 실행4.2 ARM 개발 환경 및 도구 (Keil, GCC, LLVM 등)

주요 개발 도구

-

Keil µVision:

- ARM Cortex-M 기반 임베디드 소프트웨어 개발에 특화된 IDE

- 기능: 코드 작성, 컴파일, 디버깅, 시뮬레이션

- 장점: HAL(Hardware Abstraction Layer)을 제공하여 하드웨어 프로그래밍을 간소화

-

GCC(GNU Compiler Collection):

- ARM 아키텍처를 지원하는 오픈소스 컴파일러

- ARM용 GCC를 설치하여 C/C++ 코드에서 직접 실행 파일을 생성 가능

arm-none-eabi-gcc -o output.elf source.c-

LLVM/Clang:

- 모듈형 설계로 ARM 코드 생성에 최적화된 컴파일러

- LLVM은 최적화와 확장성이 뛰어나며, 최신 ARM 명령어 집합을 지원한다

-

STM32CubeIDE:

- ARM Cortex-M 기반 개발에 널리 사용되는 STMicroelectronics의 통합 개발 환경

개발 워크플로우 예시

- 코드 작성: Keil이나 GCC를 사용하여 C 또는 어셈블리 코드 작성

- 컴파일 및 빌드: GCC를 사용하여 바이너리 생성

arm-none-eabi-gcc -o main.elf main.c- 디버깅: GDB와 같은 도구로 디버깅 수행

- 플래싱: 프로세서에 코드를 업로드하고 실행

4.3 ARM 시뮬레이터 및 디버깅 기법

ARM 시뮬레이터

- QEMU(Quick Emulator):

- ARM 프로세서를 가상화하여 ARM 소프트웨어를 실행하고 디버깅할 수 있는 오픈소스 시뮬레이터

- 사용 예제:

qemu-system-arm -M versatilepb -kernel main.elf-

Keil Simulator:

- µVision IDE에 내장된 ARM 시뮬레이터로, 실제 하드웨어 없이 코드 실행 및 디버깅 가능

-

Gem5:

- 고성능 ARM 시뮬레이터로, CPU와 메모리 아키텍처를 상세히 분석 가능

디버깅 기법

- GDB 사용:

- ARM 코드 디버깅을 위한 GNU Debugger

- 주요 명령어:

target remote localhost:1234 ; 원격 디버깅 연결

break main ; main 함수에서 브레이크포인트 설정

continue ; 실행 진행-

JTAG 디버거:

- 하드웨어 디버깅 도구로, 프로세서 내부 상태를 확인하고 플래싱을 수행

- 대표 제품: Segger J-Link, ST-Link

-

실시간 디버깅:

- STM32CubeIDE와 Keil µVision에서 제공

- 하드웨어와 연결하여 실행 중인 코드를 실시간으로 수정 및 디버깅 가능

5. ARM의 보안과 취약점

5.1 ARM의 보안 기능 (TrustZone 등)

ARM의 보안 설계 철학

ARM은 보안과 성능의 균형을 유지하면서 하드웨어 기반의 보안 기능을 제공한다. 특히, TrustZone, Pointer Authentication(PAC), Stack Canaries 등 다양한 기능을 통해 공격 표면을 줄이고 취약점을 보완한다.

ARM TrustZone

ARM TrustZone은 ARM 아키텍처에 내장된 하드웨어 기반 보안 기술로, 신뢰할 수 있는 실행 환경(Trusted Execution Environment, TEE)을 제공한다.

- 기본 원리:

- TrustZone은 프로세서를 두 개의 실행 환경으로 분리한다.

- Secure World: 민감한 작업(예: 암호화, 인증) 처리

- Normal World: 일반적인 애플리케이션 실행

| 세계 | 특징 |

|---|---|

| Secure World | 민감한 데이터 및 보안 기능 처리(예: 암호화 키, 인증서 저장). |

| Non-Secure World | 일반 애플리케이션 실행(예: 게임, 소셜 미디어 등). |

- 격리 메커니즘:

- TrustZone은 메모리, 장치, 인터럽트를 포함한 모든 자원을 분리하여 Secure World와 Normal World 간의 상호작용을 제한한다.

- 이 격리를 통해 Secure World는 일반 애플리케이션으로부터 독립적으로 동작하며, 공격자가 Secure World에 접근하는 것을 어렵게 만든다.

TrustZone의 활용 사례

- 디지털 권리 관리(DRM):

- 예: 스마트폰에서 동영상 스트리밍 서비스의 콘텐츠 보호

- 모바일 결제:

- 예: Samsung Pay와 같은 서비스에서 사용자 인증 데이터 보호

- IoT 디바이스 보안:

- 스마트 홈 기기의 펌웨어 보호 및 안전한 데이터 전송

TrustZone API와 지원 도구

- Open Enclave SDK: ARM TrustZone을 활용한 TEE 개발을 지원

- GlobalPlatform API: TrustZone 기반 애플리케이션 개발 표준

Pointer Authentication(PAC)

PAC(Pointer Authentication Code) 는 ARMv8.3-A부터 도입된 메모리 보호 기술로, 공격자가 메모리를 조작하여 발생하는 Return-Oriented Programming(ROP) 및 Jump-Oriented Programming(JOP) 공격을 방지한다.

- 원리:

- 함수 포인터와 반환 주소에 암호화된 서명을 추가

- 서명이 올바르지 않으면 실행을 중단하여 악성 코드 실행 방지

기타 보안 기능

- Stack Canaries:

- 스택 오버플로우 방지를 위해 함수 호출 스택에 검증 가능한 값(Canary)을 삽입

- Execute-Only Memory(XOM):

- 메모리를 실행 전용으로 설정하여 데이터 읽기 및 쓰기를 제한

5.2 ARM 기반 기기의 보안 위협

주요 위협

-

펌웨어 공격:

- 펌웨어가 취약하거나 서명 검증 없이 업데이트가 가능한 경우 공격자가 악성 펌웨어로 교체할 수 있다.

- 예: IoT 기기에서의 펌웨어 변조 공격

- 문제점:

- 공격자가 악성 펌웨어를 업로드하면 시스템 전반을 장악할 수 있음

- 예: IoT 장치 펌웨어를 악용한 Mirai 봇넷 공격

- 대응 방안:

- 안전한 부트 체인(Secure Boot) 구현

- 펌웨어 서명 및 무결성 검증

-

사이드 채널 공격:

- 전력 소비, 전자기 방사 등을 분석하여 암호화 키와 같은 민감한 정보를 추출

- 예: AES 암호화 알고리즘의 키를 전력 분석으로 추출

- 공격 사례:

- 암호화 작업 중 발생하는 전력 소비 패턴을 분석하여 암호 키를 추출

- 대응 방안:

- 타이밍 공격 방지 코드 작성

- 데이터 흐름에서 균일한 전력 소비를 유지

-

메모리 공격:

- 메모리 오버플로우나 버퍼 오버플로우를 이용해 시스템에 접근

- ARM의 메모리 보호 기술이 없거나 취약한 경우 발생

-

신뢰할 수 없는 외부 장치 연결:

- USB 디바이스나 외부 네트워크 연결을 통해 악성 소프트웨어를 주입

ARM 환경에서 발생한 보안 취약점 사례

| 취약점 | 설명 | 대응 방안 |

|---|---|---|

| Meltdown & Spectre | 메모리 주소 공간 보호 우회를 통해 데이터 탈취 | 최신 펌웨어 및 커널 업데이트 |

| Rowhammer | 메모리 행 전환 공격으로 인한 데이터 손상 | ECC 메모리 사용, 최신 보안 패치 |

| BlueBorne | 블루투스 프로토콜의 취약점으로 인한 원격 코드 실행 | 블루투스 비활성화, 최신 패치 적용 |

5.3 ARM 취약점 대응 사례와 방안

보안 강화 기술

-

ARM Pointer Authentication (PAC):

- ARMv8.3-A 아키텍처에서 도입된 기능으로, 메모리의 포인터 값을 암호화하여 무결성을 보장한다.

- 원리:

- 암호화 키를 사용하여 포인터 값에 서명을 추가

- 공격자가 포인터를 조작하면 서명 검증에 실패

- 효과:

- Return-Oriented Programming(ROP) 및 Jump-Oriented Programming(JOP) 공격 방지

-

메모리 보호 유닛(MPU):

- ARM Cortex-M 프로세서에서 사용되며, 메모리 접근 권한을 설정하여 불법 접근을 차단

-

다중 인증(MFA):

- ARM 기반 모바일 및 IoT 기기에서 사용자 인증 강화

- 예: 생체인식, PIN, 2단계 인증의 조합

ARM 취약점 대응 사례

-

IoT 기기의 펌웨어 보안

- 사례: 스마트 홈 기기가 공격받아 네트워크 트래픽을 DDoS 공격에 악용

- 대응:

- 펌웨어 업데이트 시 디지털 서명을 사용하여 무결성을 보장

- Secure Boot를 사용해 부팅 과정에서 악성 소프트웨어 실행 차단

-

데이터 센터의 ARM 서버 보안

- 사례: 클라우드 환경에서 ARM 기반 서버가 취약점 공격을 받아 데이터 유출 발생

- 대응:

- Hypervisor 보안을 강화하고, VM 간 격리 기술 적용

- ARM TrustZone을 사용해 각 VM의 민감한 데이터 보호

-

스마트폰 보안

- 사례: Android 기반 ARM 디바이스에서 루트 권한 탈취 시도가 빈번

- 대응:

- SELinux를 적용하여 권한 남용 방지

- TrustZone 기반의 보안 컨테이너에서 민감한 데이터를 격리

구체적인 대응 사례

-

TrustZone 기반 보안 개선 사례:

- Qualcomm Secure Execution Environment(QSEE):

- TrustZone을 활용하여 민감한 데이터를 보호하며, 생체 인증 데이터와 암호 키를 안전하게 저장

- Samsung Knox:

- ARM TrustZone을 사용하여, 비보안 세계에서 실행되는 Android OS와 데이터를 격리

- Qualcomm Secure Execution Environment(QSEE):

-

Spectre와 Meltdown 취약점 대응:

- 문제:

- ARM Cortex-A 시리즈는 CPU의 분기 예측 기술을 악용한 Spectre, Meltdown 공격에 취약

- 대응:

- 펌웨어 및 OS 패치를 통해 취약점 제거

- TrustZone을 사용하여 민감 데이터 격리

- 문제:

취약점 예방 및 대응 전략

-

보안 부트(Secure Boot)

- 기기의 부팅 과정에서 모든 소프트웨어의 무결성을 검증

- 펌웨어 및 커널의 서명을 검증하여 신뢰할 수 있는 상태에서 부팅 보장

-

보안 프로토콜 사용

- TLS, DTLS와 같은 암호화된 통신 프로토콜을 사용하여 데이터 전송 보호

-

보안 교육과 코드 리뷰

- 개발자가 ARM 보안 기능을 이해하고, 안전한 코드 작성 방법을 숙지하도록 교육

- 코드 리뷰와 정적 분석 도구를 통해 취약점을 사전에 식별

-

IoT 장치 네트워크 세분화

- ARM 기반 IoT 장치와 메인 네트워크를 물리적으로 분리하여, 감염 확산 방지

6. ARM의 미래와 전망

6.1 ARM의 성장과 시장 점유율

ARM은 현재 모바일 프로세서 시장에서 95% 이상의 점유율을 차지하며, IoT 및 임베디드 시스템 시장에서도 강력한 입지를 구축하고 있다. 특히 에너지 효율성과 확장성이 필요한 디바이스에서 ARM은 독보적인 선택지로 자리 잡고 있다. 또한, 최근 데이터 센터와 클라우드 컴퓨팅 시장으로 확장하면서 ARM 기반 서버 프로세서의 성장이 두드러지고 있다. 대표적으로 AWS의 Graviton과 Ampere Altra는 x86 기반 서버에 비해 높은 성능 대비 비용 효율성을 제공하며, 이러한 성공은 ARM 시장 점유율 증가의 핵심 동력이 되고 있다.

모바일 시장을 넘어 ARM은 이제 고성능 컴퓨팅(HPC)과 자동차 산업에서도 두각을 나타내고 있다. 전기차와 자율주행차의 급성장으로 인해, ARM 기반 프로세서가 차량 내부의 데이터 처리 및 제어 작업에서 필수적인 역할을 하고 있다. ARM의 지속적인 기술 혁신과 새로운 산업으로의 확장은 향후에도 높은 시장 점유율을 유지하며 성장할 가능성을 보여준다.

6.2 x86과의 경쟁 및 협력

ARM과 x86의 경쟁은 고성능 컴퓨팅 시장에서 가장 두드러진다. x86은 여전히 데스크톱, 고성능 서버, 게이밍 PC에서 주요 선택지로 자리 잡고 있지만, ARM은 전력 효율성과 비용 대비 성능에서 강점을 보이며 빠르게 추격하고 있다. Apple의 M1, M2 칩은 ARM 기반으로 설계되어 높은 에너지 효율과 성능을 동시에 제공하며, x86 아키텍처를 뛰어넘는 사례로 주목받고 있다.

한편, ARM과 x86의 협력 가능성도 열려 있다. 일부 기업은 ARM 프로세서를 사용한 에너지 효율적인 클러스터와 x86 기반 고성능 서버를 결합하여 하이브리드 데이터 센터를 구성하고 있다. 이러한 협력은 두 아키텍처가 가진 강점을 상호 보완적으로 활용하여 다양한 요구사항을 충족할 수 있도록 한다. 그러나 ARM의 성장세가 계속된다면, 모바일과 IoT 시장뿐만 아니라 서버와 HPC 시장에서도 x86과의 경쟁은 더욱 치열해질 것이다.

6.3 ARM 기반 기술의 확장 (클라우드, AI, 고성능 컴퓨팅)

ARM은 클라우드와 인공지능(AI) 시장에서 빠르게 성장하고 있다. AWS의 Graviton 시리즈와 같은 ARM 기반 서버 프로세서는 클라우드 워크로드에서 탁월한 성능과 비용 효율성을 제공한다. 특히 머신러닝 모델 훈련 및 추론과 같은 AI 작업에서는 ARM의 멀티코어 설계와 병렬 처리 능력이 뛰어나며, 이를 통해 데이터 센터 내 전반적인 에너지 소비를 줄일 수 있다.

고성능 컴퓨팅(HPC) 분야에서도 ARM은 점차 주목받고 있다. Fugaku 슈퍼컴퓨터는 ARM 기반 프로세서를 사용하여 세계에서 가장 빠른 컴퓨팅 속도를 기록하며 ARM의 가능성을 입증했다. 이와 함께, 자율주행차, 스마트 공장, 의료 영상 처리와 같은 산업에서는 ARM의 저전력 설계와 실시간 데이터 처리 능력이 핵심적인 역할을 할 것으로 예상된다. 이러한 기술적 확장은 ARM이 미래 컴퓨팅 환경에서 중심적인 역할을 지속적으로 유지할 것임을 시사한다.

7. 마무리

정말 조사하고, 공부할 게 많은 주제였다. 2학년 때 가장 좋았던 전공 수업이 어셈블리어 수업이었는데, 당시 배웠던 RISC나 어셈블리어 지식 등을 오랜만에 복습할 수 있어서 즐겁게 조사했던 것 같다. 다만 ARM의 기술적 특성이나 보안 측면에서의 취약점과 대응 방안/사례를 들여다보니... 파이널 프로젝트가 걱정되기 시작한다. 3월까지는 정말... 쉴 틈 없이 배워나가면서 프로젝트를 수행해야 할 것 같다.